- Tunny (cryptographie)

-

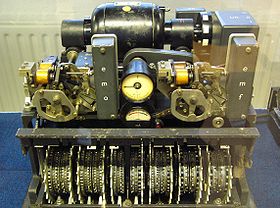

Machine de Lorenz

La machine de Lorenz était utilisée pour chiffrer les communications militaires allemandes de haute importance pendant la Seconde Guerre mondiale. Les cryptanalystes de Bletchley Park ont pourtant été en mesure de casser son code.

La machine de Lorenz était utilisée pour chiffrer les communications militaires allemandes de haute importance pendant la Seconde Guerre mondiale. Les cryptanalystes de Bletchley Park ont pourtant été en mesure de casser son code.

Les machines de Lorenz SZ 40 et SZ 42 (Schlüsselzusatz, signifiant « pièce jointe chiffrée ») étaient des machines allemandes de chiffrement utilisées pendant la Seconde Guerre mondiale pour les envois par téléscripteur. Les cryptographes britanniques, qui se référaient de façon générale au flux des messages chiffrés allemands envoyés par téléscripteur sous l'appellation Fish (Poissons), ont nommé la machine et ses messages Tunny (Thons). Pendant que la renommée machine Enigma servait à l'armée, la machine de Lorenz était destinée aux communications de haut niveau entre le quartier-général du Führer et les quartiers-généraux des groupes d'armées[1], qui pouvaient s'appuyer sur cet appareil lourd, son opérateur et des circuits dédiés. La machine elle-même mesurait 51 cm × 46 cm × 46 cm et accompagnait les téléscripteurs Lorenz standards. Ces machines appliquaient une méthode de chiffrement de flux.

Sommaire

Fonctionnement

Les téléscripteurs d'alors traitaient chaque caractère, généralement chiffré avec le code Baudot ou un procédé équivalent, comme 5 bits en parallèle sur 5 lignes. La machine de Lorenz produisait des groupes de cinq bits pseudo-aléatoires à combiner par l'opérateur OU exclusif au texte clair. Les bits pseudo-aléatoires étaient générés par dix « roues cryptographiques », cinq d'entre elles tournant régulièrement, nommées les roues χ (chi) et cinq autres à la course irrégulière, nommées les roues ψ (psi). Le pas de rotation des roues ψ dépendait de deux autres roues, appelées les « roues motrices ». Hormis son rôle d'entraînement irrégulier de cinq roues (qui, soit avancaient ensemble, soit restaient ensemble), la machine de Lorenz constitue un générateur pseudo-aléatoire à cinq flux parallèles; aucune autre interaction n'existe entre les cinq lignes. Les nombres de « pointes » sur toutes les roues étaient premiers entre eux.

Ces machines étaient de la même veine que celles proposées en premier par le Colonel Parker Hitt de l'Armée des États-Unis d’Amérique à l'époque de la Première Guerre mondiale.

Cryptanalyse

Les cryptanalystes de Bletchley Park ont compris le fonctionnement de la machine dès janvier 1942 sans jamais en avoir vu un seul exemplaire. Cela fut possible à cause d'une erreur commise par un opérateur allemand. Le 30 août 1941, un message de 4 000 caractères fut transmis; cependant, le message n'ayant pas été reçu correctement à l'autre bout, celui-ci fut retransmis avec la même clé (une pratique formellement interdite par la procédure). De plus, la seconde fois le message fut transmis avec quelques modifications, comme l'utilisation de certaines abréviations. À partir de ces deux textes chiffrés, John Tiltman a été en mesure de reconstituer à la fois le texte en clair et le chiffrement. D'après le chiffrement, toute la structure de la machine fut reconstruite par W. T. Tutte.

Les transmissions “Tunny” étaient interceptées à Knockholt dans le Kent, avant d'être envoyées à Bletchley Park.

Plusieurs machines complexes furent élaborées par les Britanniques pour s'attaquer à ce type de messages. La première, de la famille connue sous le nom de “Heath Robinsons”, utilisait des bandes de papier circulant rapidement le long de circuits électroniques logiques, pour décrypter le flux chiffré.

La suivante fut l'ordinateur Colossus, le premier ordinateur électronique numérique du monde (cependant, comme ENIAC, il ne comportait aucun logiciel embarqué et était programmé par l'intermédiaire de cartes enfichables, de commutateurs et de panneaux de connexion). Il était à la fois plus rapide et plus fiable que les “Heath Robinsons” ; son utilisation permit aux Britanniques de lire une grande part des communications de type “Tunny”.

Le service de cryptanalyse suédois, le FRA (Forsvarets Radioanstalt), avait aussi cassé le système de Lorenz ; leur solution fut trouvée en avril 1943.

Voir aussi

- Sturgeon

- Sigaba (États-Unis d'Amérique)

- Typex (Royaume-Uni)

Bibliographie

- Stephen Budiansky, Battle of Wits (Free Press, New York, 2000) Contient une courte mais intéressante section (pages 312-315) décrivant le fonctionnement “Tunny”, et comment le chiffrement fut attaqué.

- F. H. Hinsley, Alan Stripp, Codebreakers: The Inside Story of Bletchley Park (Oxford University, 1993) Contient une longue section (pages 139-192) à propos du “Tunny”, le procédé britannique utilisé contre lui, et les modèles de machine de Lorenz construits par les Britanniques.

- Michael Smith, Station X: Decoding Nazi Secrets (TV Books, New York, 2001) Contient une longue section (pages 183-202) sur le “Tunny” et les attaques des Britanniques contre lui.

Notes et références

- ↑ (fr) Christian Destremau, Ce que savaient les alliés, Perrin, Paris, août 2007, 241-242 p. (ISBN 978-2-286-03768-0)

- Portail de la cryptologie

Catégories : Cryptologie | Machine de chiffrement

Wikimedia Foundation. 2010.