- OPSEC (renseignement)

-

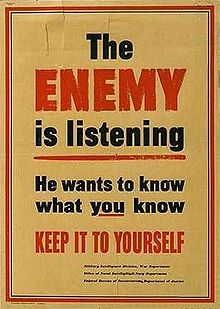

OPSEC ou Sécurité opérationnelle est une méthode pour se prémunir des dangers que peut encourir une structure si des informations sensibles sont acquises par des adversaires à cette structure. Elle fut formalisée par une équipe de l'armée américaine pendant la guerre du Vietnam.

Sommaire

Introduction

La collecte de renseignements et l'analyse ressemble beaucoup à l'assemblage d'un puzzle. Les collecteurs sont tout à fait conscients de l'importance d'obtenir des petits bouts d'informations (les "pièces" du puzzle) de sources variées et de les assembler pour former l'image globale. La base de l'OPSEC est que l'accumulation d'éléments de d'information sensible déclassifié peut révéler des informations classifiées. Le but de l'OPSEC, en tant que programme de contre-mesures, est d'empêcher l'adversaire l'accès aux pièces du puzzle de renseignements.

Cinq étapes du processus OPSEC

NSDD 298 formalisé OPSEC et le décrivit comme un processus en 5 étapes :

- identifier l'information critique à protéger

- analyser les menaces

- analyser les vulnérabilités

- évaluer les risques

- appliquer des contre-mesures

Identification des informations critiques

La base du processus OPSEC est de déterminer quelle information, si disponible à un ou plusieurs adversaires, pourrait endommager la capacité de l'organisation à mener à bien efficacement ses opérations ou activités. Cet information critique constitue le "cœur secret" de l'organisation, c'est-à-dire, les quelques pépites d'information qui sont cruciales pour l'activité spécifique ou mission de l'organisation. L'information critique est en principe classifiée, ou au minimum protégée comme une information déclassifiée sensible.

Analyse des menaces

Savoir qui sont les adversaires et quel information ils ont besoin pour atteindre leurs objectifs est essentiel pour déterminer quelle information est vraiment critique pour l'efficacité de la mission de l'organisation. Dans toute situation, il est probable qu'il y ait plus d'un adversaire et chacun peut être intéressé par différents types d'information. La capacité de l'adversaire à collecter, traiter, analyser et utiliser l'information, c'est-à-dire la menace, est ainsi déterminée.

Analyse des vulnérabilités

Déterminer les vulnérabilités de l'organisation met en œuvre des systèmes d'analyse de la façon dont l'opération ou l'activité est menée par l'organisation. L'organisation et l'activité doit être vue du point de vue des adversaires, fournissant ainsi la base de la compréhension de comment l'organisation opère et quels sont les vrai, plutôt qu'hypothétiques, vulnérabilités.

Évaluation des risques

Les vulnérabilités et les menaces spécifiques doivent être mises en correspondances. Quand les vulnérabilités sont importantes et que la menace adverse est évidente, le risque d'utilisation par l'adversaire est attendu. Ainsi, la plus haute priorité est assignée et des actions correctives sont prises. Quand la vulnérabilité est faible et que l'adversaire a une capacité de collection marginale, la priorité est considéré comme basse.

Application de contre-mesures

Les contre-mesures sont développées afin d'éliminer les vulnérabilités, les menaces, ou l'utilité de l'information pour l'adversaire. Les contre-mesures possibles devraient inclure des alternatives qui peuvent varier en efficacité, faisabilité, et coût. Les contre-mesures peuvent inclure tout ce qui est susceptible de marcher dans une situation particulière. La décision d'implanter ou non des contre-mesures doit être basée sur une analyse coût/bénéfice et une évaluation des objectifs pour le programme dans son ensemble.

Origine de l'OPSEC

Il n'y a rien de nouveau à propos de principes sous-jacent à l'OPSEC. Cependant, l'OPSEC comme méthodologie, est apparu durant la guerre du Vietnam quand un petit groupe d'individus se sont vu assigné la mission de trouver comme l'ennemi obtenait des informations au sujet de certaines opérations de combat dans le Sud-Est asiatique. L'équipe eu le nom de code "Dragon Pourpre".

Il devint apparent à l'équipe que bien que des programmes de contre-mesures de sécurité et de renseignement traditionnelles existaient, se reposer seulement sur ces derniers était insuffisant pour empêchant que des informations critiques arrivent à l'ennemi (notamment les informations et indicateurs concernant les intentions et les capacités). Le groupe conçu et développa une méthodologie pour analyser les opérations U.S. de point de vue adverse pour découvrir comme l'information était obtenue.

L'équipe recommanda alors des actions correctives. Le projet fut couronné de succès, et pour donner un nom à ce qu'ils avaient fait, ils proposèrent le terme "Sécurité des opérations".

OPSEC et activités gouvernementales

Au cours des années, il devint de plus en plus apparent que l'OPSEC avait des utilisations dans presque tous les programmes gouvernementaux qui nécessitait de protéger une information pour assurer l'efficacité des programmes. Les professionnels de l'OPSEC modifièrent et améliorèrent les techniques basées sur l'expérience acquise avec beaucoup d'organisations différentes et dans des domaines bien éloigné des opérations de combat militaire.

Aujourd'hui, OPSEC est applicable aussi bien pour des activités administratives ou de recherche et développement que pour des opérations de combat. Si OPSEC n'est pas intégré ans des activités sensibles et classifiées, il y a des chances que l'on puisse obtenir des informations significatives sur les capacités et les limitations. Il aurait sans doute été difficile pour l'équipe "Dragon Pourpre" d'imaginer que, 20 ans plus tard, leur méthodologie deviendrait un programme national américain.

OPSEC à la maison

Vous avez sans doute pratiqué OPSEC dans votre vie personnelle sans le savoir. Quand vous allez partir en vacances, avez vous déjà :

- arrêté la distribution de journal pour éviter qu'il s'empile à l'extérieur donnant un signe que vous n'êtes pas à la maison ?

- demandé à vos voisins de prendre votre courrier pour ne pas que la boîte soit pleine, indiquant aussi que vous êtes parti ?

- connecté les lumières de votre porche ou à l'intérieur à un minuteur pour qu'elles s'allument à des heures prédéfinies pour donner l'impression qu'il y a quelqu'un à la maison ?

- Laissé un véhicule garé dans l'allée ?

- Connecté une radio à un minuteur pour qu'elle s'allume à divers moments pour faire entendre comme si quelqu'un était à l'intérieur ?

Eh bien, devinez quoi ? Vous avez pratiqué OPSEC !

L'information critique est ici évidente - nous ne voulons pas que quiconque sache que la maison est inoccupée. Aucune des actions (contre-mesures) listées plus haut ne dissimule vraiment le fait que votre résidence est inoccupée. Un journal sur la pelouse ou dans l'allée ne signifie pas nécessairement que personne n'est à la maison. Ce ne sont que des indicateurs pour l'adversaire. Cet indicateur, combiné avec d'autres indicateurs (pas de lumière à l'intérieur la nuit, la boîte aux lettres pleine, etc.) donneront à l'adversaire l'information nécessaire pour arriver à une conclusion avec une certain niveau de confiance. Dans ce cas, plus il y a d'indicateurs que l'adversaire peut observer, plus le niveau de confiance dans ses conclusions est élevé. Quand vous éliminez ces indicateurs, vous avez plus de chances de vous assurer que votre maison n'est pas cambriolée pendant que vous êtes parti.

Le même chose a lieu au travail. Vous devez protéger des informations critiques et éliminer les indicateurs disponibles pour l'adversaire.

Wikimedia Foundation. 2010.